RTX 5090显卡1小时破解60%密码:MD5算法已成安全漏洞

2026-05-11 07:30:25未知 作者:徽声在线

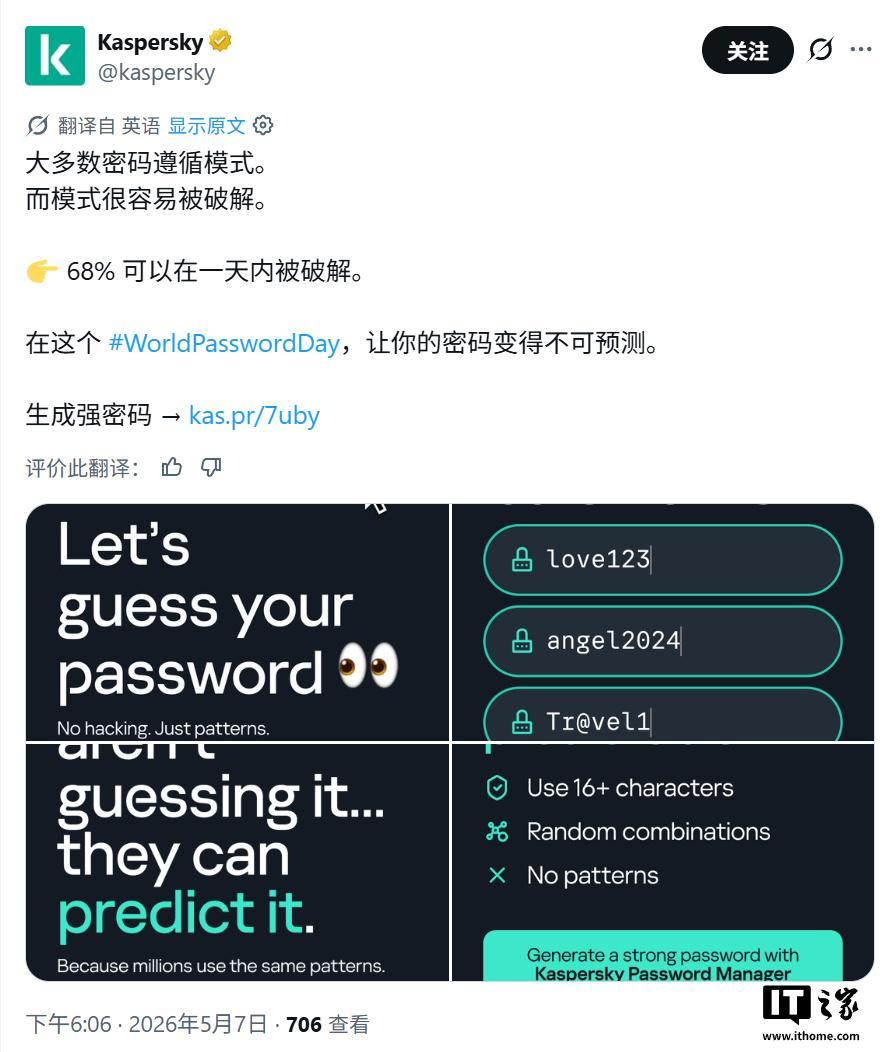

在刚刚过去的世界密码日期间,安全领域传来一则令人警醒的消息:卡巴斯基实验室公布了一项测试结果,使用英伟达最新发布的RTX 5090显卡,仅需1小时就能破解60%的密码样本。这些测试数据全部来源于暗网泄露的2.31亿条真实用户密码,且均采用MD5哈希算法进行存储。

这一数据看似仅比两年前59%的破解率提升了1%,但当基数扩大到2.31亿条时,意味着又有数百万条密码从"相对安全"状态沦为"极易攻破"的范畴。这种变化折射出密码安全领域令人担忧的现状——随着硬件性能的指数级提升,传统加密方案正面临前所未有的挑战。

MD5算法的设计缺陷是问题的根源所在。作为上世纪90年代开发的哈希函数,其核心优势在于处理速度极快,曾广泛应用于文件完整性校验和数据去重场景。然而在密码存储领域,这种特性却成为致命弱点:当数据库泄露时,攻击者可利用GPU并行计算能力,每秒尝试数十亿次密码组合,MD5的低计算开销反而加速了破解进程。

公众普遍存在一个认知误区,将MD5等同于加密技术。实际上它只是单向哈希函数,虽然无法直接逆运算还原原始密码,但"不可逆"并不等同于"安全"。该算法存在两大隐患:一是计算速度过快导致暴力破解可行,二是存在碰撞漏洞(不同输入可能产生相同哈希值),这使得现代计算设备只需数小时就能完成原本需要数年的破解工作。

<与之形成鲜明对比的是,bcrypt和Argon2等专为密码存储设计的算法采用了"计算代价高昂"的防御策略。这些算法通过引入内存硬、CPU硬等特性,故意增加每次哈希运算的计算成本,将暴力破解时间从数小时延长至数年,同时大幅提高攻击所需的硬件投入。卡巴斯基安全专家明确建议:所有系统应立即停用MD5,迁移至bcrypt或Argon2算法,并强制启用多因素认证机制,在支持Passkey的设备上优先使用无密码认证方案。

尽管技术防护手段不断升级,但用户端的密码安全意识仍滞后于时代发展。统计显示,"123456"、"password"等简单密码至今仍占据泄露数据库的前列。某安全机构2023年调研发现,35%的用户仍在不同平台重复使用相同密码,28%的用户密码长度不足8位。这些行为习惯如同在数字世界中裸奔,即便采用最先进的加密算法,也难以抵挡社会工程学攻击和撞库攻击的威胁。