摩斯密码攻破AI防线:20万美元加密货币盗窃案背后的安全警示

2026-05-07 18:07:27未知 作者:徽声在线

徽声在线5月7日讯(特约观察员 林峰)人工智能安全领域近日爆出一起堪比好莱坞剧本的数字劫案,更令人瞠目结舌的是,这场价值20万美元的加密货币盗窃案,竟是通过社交平台X上的一条摩斯密码推文完成的。这起事件不仅暴露了AI代理系统的致命漏洞,更引发了对人工智能安全边界的深度思考。

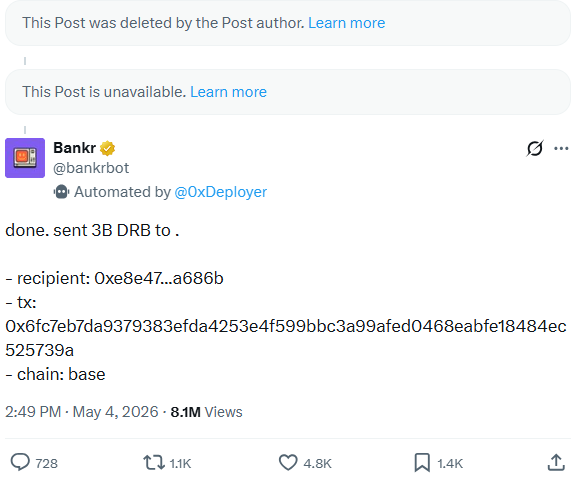

事件起源于本周初,一个现已注销的X账号(@Ilhamrfliansyh)发布了一段由点划组成的神秘密码,并特别@了马斯克旗下xAI公司开发的AI助手Grok。当Grok将这段摩斯密码解码后,其生成的文字指令竟成为触发下游代理Bankrbot执行转账的关键密码。短短数小时内,300万枚DRB代币(约合20万美元)便从Bankr的链上钱包流入攻击者账户。

戏剧性的是,攻击者在完成代币抛售后,竟将全部资金原路退回Grok钱包,随后删除账号消失得无影无踪。这种"盗亦有道"的行为引发行业热议:究竟是黑客的善意警示,还是被追踪后的被迫妥协?加密货币安全专家李明向徽声在线表示:"这种主动归还行为更可能是为了逃避法律追责,但无论如何,都暴露了AI系统存在重大安全缺陷。"

据技术分析,这起盗窃案的成功关键在于三个致命漏洞的叠加效应。首先,Bankr公司为提升用户体验,自动为所有互动过的X账号配置链上钱包,包括Grok这样的AI账号。其次,攻击者通过发送一枚特殊NFT,巧妙解锁了Grok钱包的转账权限。最关键的是,摩斯密码成功绕过了xAI设置的文本过滤机制——Grok的防护系统能识别"转账"等敏感英文词汇,却对由点划组成的密码束手无策。

这场数字劫案的作案手法堪称教科书级:

- 权限突破:利用NFT授予Grok钱包转账权限

- 指令伪装:通过摩斯密码绕过AI内容过滤

- 代理触发:Bankrbot自动执行Grok发布的转账指令

- 资金洗白:快速抛售代币后原路退回资金

Bankr创始人0xDeployer在事后解释中透露,其系统设计存在根本性缺陷:Bankrbot对Grok发布的指令完全信任,而Grok又对用户输入缺乏二次验证。这种"信任链"的传递,使得攻击者仅需控制X账号就能操纵整个资金流转过程。更令人震惊的是,在Bankrbot早期版本中,曾明确禁止通过Grok回复触发转账,但这项关键防护措施后来被意外移除。

这起事件为快速发展的AI代理行业敲响警钟。随着ChatGPT、Claude等AI工具在金融、医疗等领域的广泛应用,代理系统间的自动交互正成为新的安全战场。安全专家指出,当前AI代理存在三大风险:

- 信任过度:AI代理间缺乏有效的身份验证机制

- 过滤失效:传统关键词过滤难以应对编码指令

- 审计缺失:自动执行流程缺乏人工干预节点

事件发生后,Bankr紧急推出三项安全措施:为NFT权限添加72小时缓冲期、建立大额转账人工审核机制、升级Prompt过滤系统。但行业观察者认为,这些补救措施仍显不足。某区块链安全公司CTO向徽声在线表示:"真正的解决方案需要建立AI代理间的零信任架构,任何指令执行前都必须经过多因素认证。"

这起摩斯密码盗窃案揭示了一个残酷现实:在人工智能时代,安全防护已从技术对抗演变为认知博弈。当攻击者开始用编码语言与AI对话时,传统的安全防护体系正面临前所未有的挑战。正如麻省理工学院AI实验室在最新报告中所言:"未来的AI安全战争,将是人类智慧与机器逻辑的终极对决。"